Stories

-

![الحرب على إيران]()

الحرب على إيران

RT STORIES

أول تعليق من ترامب على عرض باكستان تمديد المهلة لإيران وإعلان هدنة متبادلة لأسبوعين

![أول تعليق من ترامب على عرض باكستان تمديد المهلة لإيران وإعلان هدنة متبادلة لأسبوعين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

باكستان تطلب من ترامب تمديد مهلة إيران أسبوعين ومن طهران فتح مضيق هرمز لـ14 يوما

![باكستان تطلب من ترامب تمديد مهلة إيران أسبوعين ومن طهران فتح مضيق هرمز لـ14 يوما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيبينزيا: روسيا تسعى للسلام في الشرق الأوسط وتدين العدوان ضد إيران

![نيبينزيا: روسيا تسعى للسلام في الشرق الأوسط وتدين العدوان ضد إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أمريكا تطالب رعاياها بمغادرة مكة وترفع درجة الحذر في السعودية

![أمريكا تطالب رعاياها بمغادرة مكة وترفع درجة الحذر في السعودية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أردوغان: موقف طهران تجاه الدول الشقيقة في المنطقة ليس صائبا ولا نقرّ أي أعمال تهدف إلى تدمير إيران

![أردوغان: موقف طهران تجاه الدول الشقيقة في المنطقة ليس صائبا ولا نقرّ أي أعمال تهدف إلى تدمير إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

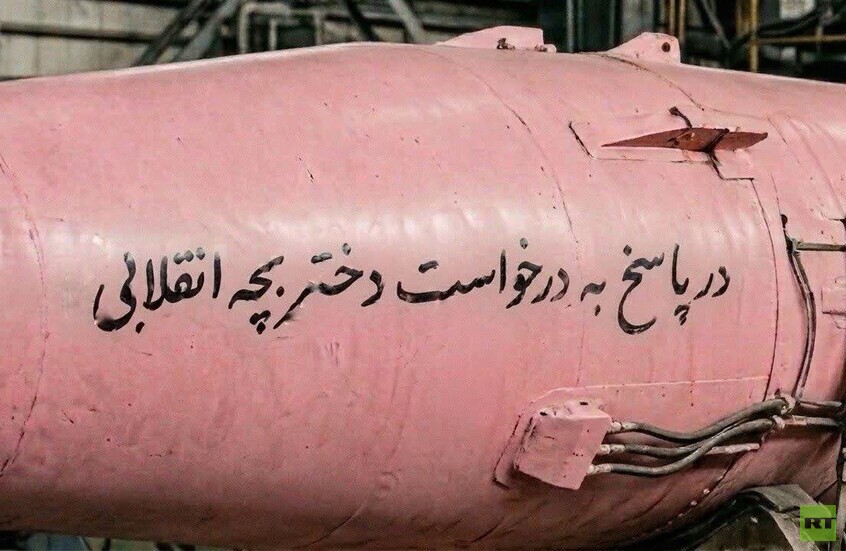

"كاريش".. استخبارات الحرس الثوري الإيراني تهدد بعملية ستثير سخط قادة المنطقة على "المجنون" ترامب

!["كاريش".. استخبارات الحرس الثوري الإيراني تهدد بعملية ستثير سخط قادة المنطقة على "المجنون" ترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زامير: نحن على أعتاب مفترق استراتيجي في المعركة المشتركة ضد إيران

![زامير: نحن على أعتاب مفترق استراتيجي في المعركة المشتركة ضد إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

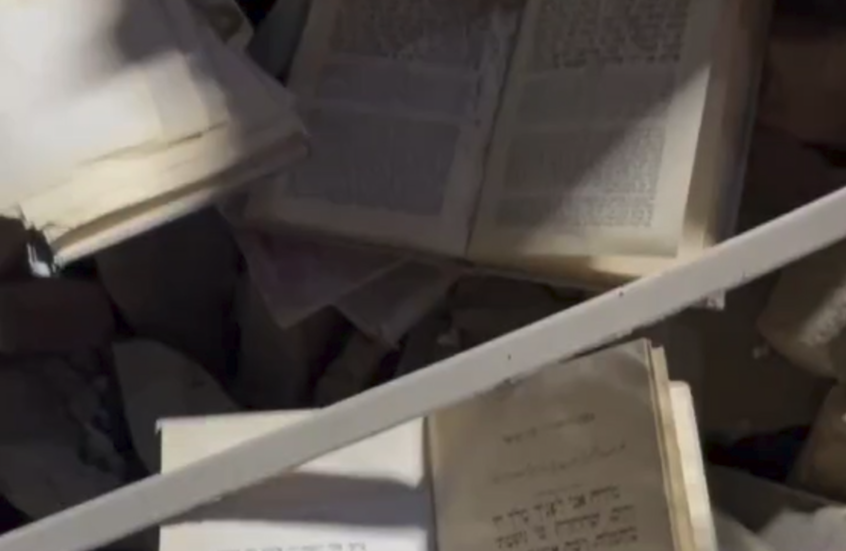

تدمير كنيس يهودي في طهران جراء غارات إسرائيلية أمريكية

![تدمير كنيس يهودي في طهران جراء غارات إسرائيلية أمريكية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير: عملية أصفهان استهدفت منشأة نووية وليس إنقاذ "الطيار المزعوم"

![تقرير: عملية أصفهان استهدفت منشأة نووية وليس إنقاذ "الطيار المزعوم"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تحذر من إغراق المنطقة في "ظلام دامس" ردا على تهديدات ترامب بضرب محطاتها الكهربائية

![إيران تحذر من إغراق المنطقة في "ظلام دامس" ردا على تهديدات ترامب بضرب محطاتها الكهربائية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

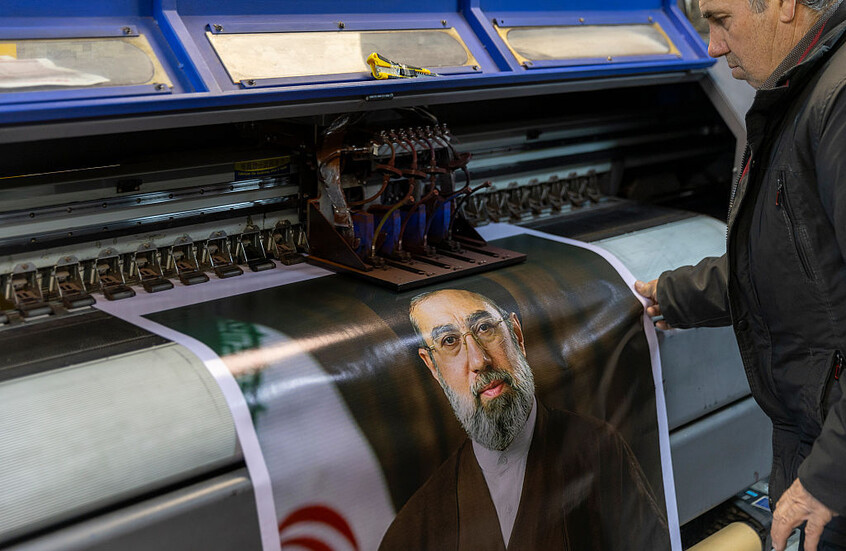

ترامب يهدد بـ"اندثار حضارة بأكملها" الليلة ويعلن تغيير النظام في إيران

![ترامب يهدد بـ"اندثار حضارة بأكملها" الليلة ويعلن تغيير النظام في إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فانس: لن نهاجم مواقع الطاقة والبنية التحتية الإيرانية حتى انتهاء مهلة ترامب

![فانس: لن نهاجم مواقع الطاقة والبنية التحتية الإيرانية حتى انتهاء مهلة ترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الخارجية القطرية تحذر من خروج الوضع في المنطقة عن السيطرة

![الخارجية القطرية تحذر من خروج الوضع في المنطقة عن السيطرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"رويترز": إيران تحدد شروطا مسبقة لمحادثات حول سلام دائم مع أمريكا

!["رويترز": إيران تحدد شروطا مسبقة لمحادثات حول سلام دائم مع أمريكا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاتلات أمريكية تقلع من حاملة الطائرات "أبراهام لينكولن" لشن ضربات ضد إيران (فيديو)

![مقاتلات أمريكية تقلع من حاملة الطائرات "أبراهام لينكولن" لشن ضربات ضد إيران (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"مهر": هجمات أمريكية إسرائيلية استهدفت جزيرة خرج جنوبي إيران ودوي انفجارات في الجزيرة

!["مهر": هجمات أمريكية إسرائيلية استهدفت جزيرة خرج جنوبي إيران ودوي انفجارات في الجزيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![الحرب على إيران]() الحرب على إيران

الحرب على إيران

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

شاهد.. هدف بعد خطأ فادح من مصطفى شوبير

![شاهد.. هدف بعد خطأ فادح من مصطفى شوبير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سرق "حلم" أبطال العالم 4 مرات.. فتى بعمر 14 عاما يساهم في حرمان إيطاليا من مونديال 2026 (فيديو)

![سرق "حلم" أبطال العالم 4 مرات.. فتى بعمر 14 عاما يساهم في حرمان إيطاليا من مونديال 2026 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بحركة من "الكونغ فو".. حارس مرمى يركل وجه لاعب في تدخل عنيف (فيديو)

#اسأل_أكثر #Question_MoreRT STORIES

لاعب يخمد حريقا شب خلال مباراة فريقه في سويسرا (فيديو)

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول إيراني يعلق على تصريحات ترامب والمشاركة في كأس العالم 2026

![مسؤول إيراني يعلق على تصريحات ترامب والمشاركة في كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"البيجيدي" يتضامن مع زياش ويدين تهديدات بن غفير

!["البيجيدي" يتضامن مع زياش ويدين تهديدات بن غفير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أمير مرتضى منصور يكشف كواليس رحيل إمام عاشور

![أمير مرتضى منصور يكشف كواليس رحيل إمام عاشور]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

على خطى والدها.. ابنة مودريتش تتوج بأول ألقابها (صورة)

![على خطى والدها.. ابنة مودريتش تتوج بأول ألقابها (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ليس ميسي فقط.. أشهر 6 نجوم في الدوري الأمريكي

![ليس ميسي فقط.. أشهر 6 نجوم في الدوري الأمريكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

على رأسهم لامين جمال.. خطر الإيقاف يطارد نجوم برشلونة قبل قمة دوري الأبطال

![على رأسهم لامين جمال.. خطر الإيقاف يطارد نجوم برشلونة قبل قمة دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اسم مفاجئ.. حارس ليفربول السابق يرشح لاعبا لخلافة محمد صلاح

![اسم مفاجئ.. حارس ليفربول السابق يرشح لاعبا لخلافة محمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الزمالك يكشف تطورات جديدة في ملف أرض الفرع الجديد

![الزمالك يكشف تطورات جديدة في ملف أرض الفرع الجديد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نزال البيت الأبيض يتبخر.. لماذا فشل نزال ماخاتشيف وتوبوريا؟

![نزال البيت الأبيض يتبخر.. لماذا فشل نزال ماخاتشيف وتوبوريا؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![فيديوهات]()

فيديوهات

RT STORIES

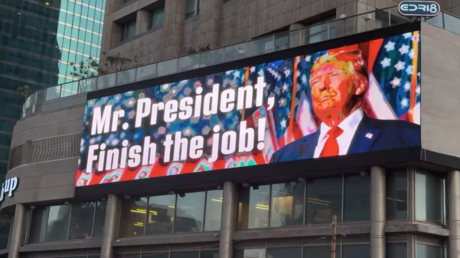

قبل ساعات من انتهاء إنذاره الأخير لإيران.. لوحات إعلانية تعود للظهور في تل أبيب تدعو ترامب للتصرف

![قبل ساعات من انتهاء إنذاره الأخير لإيران.. لوحات إعلانية تعود للظهور في تل أبيب تدعو ترامب للتصرف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

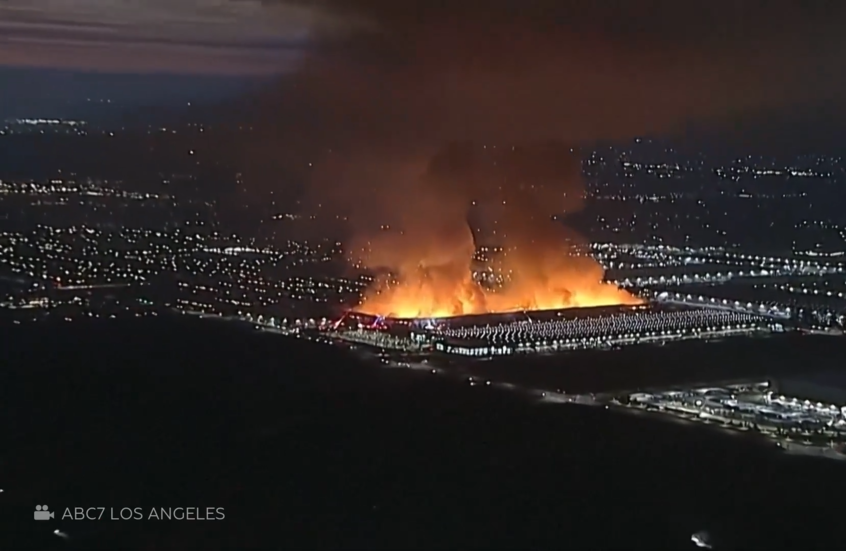

الولايات المتحدة.. حريق هائل في مستودع بجنوب كاليفورنيا

![الولايات المتحدة.. حريق هائل في مستودع بجنوب كاليفورنيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زعيم الجالية اليهودية في إيران يتفقد كنيس رافي نيا بعد تدميره جراء غارات إسرائيلية

![زعيم الجالية اليهودية في إيران يتفقد كنيس رافي نيا بعد تدميره جراء غارات إسرائيلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنازة مسؤول "القوات اللبنانية" وزوجته اللذين قتلا في غارة إسرائيلية على قرية مسيحية

![جنازة مسؤول "القوات اللبنانية" وزوجته اللذين قتلا في غارة إسرائيلية على قرية مسيحية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لتبادل إطلاق نار بين الشرطة التركية ومسلحين أمام القنصلية الإسرائيلية في إسطنبول

![مشاهد لتبادل إطلاق نار بين الشرطة التركية ومسلحين أمام القنصلية الإسرائيلية في إسطنبول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مفرزة من سفن أسطول المحيط الهادئ تصل كمبوديا

![مفرزة من سفن أسطول المحيط الهادئ تصل كمبوديا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دمار في رامات هشارون بتل أبيب جراء اعتراض الصواريخ الإيرانية

![دمار في رامات هشارون بتل أبيب جراء اعتراض الصواريخ الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة انهيار مبنى في سيل جارف إثر فيضانات مميتة في داغستان الروسية

![لحظة انهيار مبنى في سيل جارف إثر فيضانات مميتة في داغستان الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![ضربات إسرائيلية على لبنان]()

ضربات إسرائيلية على لبنان

RT STORIES

الجيش الإسرائيلي يوجه إنذارا عاجلا إلى جميع القطع البحرية بين صور ورأس الناقورة

![الجيش الإسرائيلي يوجه إنذارا عاجلا إلى جميع القطع البحرية بين صور ورأس الناقورة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول إسرائيلي: الجيش الإسرائيلي لن يتمكن من تفكيك حزب الله حتى بعد 100 عام

![مسؤول إسرائيلي: الجيش الإسرائيلي لن يتمكن من تفكيك حزب الله حتى بعد 100 عام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

9 قتلى في غارات إسرائيلية جنوب لبنان و"حزب الله" يستهدف قوة من الجيش الإسرائيلي شرقي الخيام

![9 قتلى في غارات إسرائيلية جنوب لبنان و"حزب الله" يستهدف قوة من الجيش الإسرائيلي شرقي الخيام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. تصعيد دام للحرب الإسرائيلية على لبنان وحزب الله يواصل هجماته

![لحظة بلحظة.. تصعيد دام للحرب الإسرائيلية على لبنان وحزب الله يواصل هجماته]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

7 قتلى بغارات على لبنان والجيش الإسرائيلي يعلن تدمير موقع لحزب الله "داخل مسجد"

![7 قتلى بغارات على لبنان والجيش الإسرائيلي يعلن تدمير موقع لحزب الله "داخل مسجد"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام إسرائيلي يكشف أسباب هروب الجنود الإسرائيليين وإلغاء عملية التقدم شمال نهر الليطاني جنوب لبنان

![إعلام إسرائيلي يكشف أسباب هروب الجنود الإسرائيليين وإلغاء عملية التقدم شمال نهر الليطاني جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام إسرائيلي يكشف تفاصيل جديدة حول الكمين الذي نفذه "حزب الله" على مشارف نهر الليطاني

![إعلام إسرائيلي يكشف تفاصيل جديدة حول الكمين الذي نفذه "حزب الله" على مشارف نهر الليطاني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![ضربات إسرائيلية على لبنان]() ضربات إسرائيلية على لبنان

ضربات إسرائيلية على لبنان

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

ضابط مخابرات أوكراني سابق يحدد من يساعد نظام كييف في مهاجمة السفن في البحر الأسود

![ضابط مخابرات أوكراني سابق يحدد من يساعد نظام كييف في مهاجمة السفن في البحر الأسود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الناتو يعزز وجوده الجوي قرب روسيا بمقاتلات فرنسية قادرة على ضرب موسكو

![الناتو يعزز وجوده الجوي قرب روسيا بمقاتلات فرنسية قادرة على ضرب موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إصابة 5 أطفال بهجوم أوكراني على مدرسة في زابوروجيه الروسية

![إصابة 5 أطفال بهجوم أوكراني على مدرسة في زابوروجيه الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الروسي يضرب مطارات عسكرية وشركات تنتج مكونات صواريخ كروز في أوكرانيا

![الجيش الروسي يضرب مطارات عسكرية وشركات تنتج مكونات صواريخ كروز في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير: الناتو قد يجد نفسه متورطا في حرب نووية بسبب أوكرانيا

![خبير: الناتو قد يجد نفسه متورطا في حرب نووية بسبب أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا تحذر دول البلطيق من فتح المجال الجوي للطائرات المسيرة الأوكرانية

![روسيا تحذر دول البلطيق من فتح المجال الجوي للطائرات المسيرة الأوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![فانس يشيد بموقف بودابست من النزاع في أوكرانيا ويتهم كييف بالتدخل في الانتخابات الهنغارية]()

فانس يشيد بموقف بودابست من النزاع في أوكرانيا ويتهم كييف بالتدخل في الانتخابات الهنغارية

RT STORIES

فانس يشيد بموقف بودابست من النزاع في أوكرانيا ويتهم كييف بالتدخل في الانتخابات الهنغارية

![فانس يشيد بموقف بودابست من النزاع في أوكرانيا ويتهم كييف بالتدخل في الانتخابات الهنغارية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More -

![دولة أوروبية مستعدة لاستضافة قمة روسية أمريكية حول أوكرانيا في حال الضرورة]()

دولة أوروبية مستعدة لاستضافة قمة روسية أمريكية حول أوكرانيا في حال الضرورة

RT STORIES

دولة أوروبية مستعدة لاستضافة قمة روسية أمريكية حول أوكرانيا في حال الضرورة

![دولة أوروبية مستعدة لاستضافة قمة روسية أمريكية حول أوكرانيا في حال الضرورة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

"خدعة بسيطة" في كلمة المرور تمنع اختراق حساباتك!

قد يكون إنشاء "كلمة مرور قوية" تستوفي المعايير أمرا محبطا، فمن المحتمل أن تتضمن رقما أو رمزا أو حرفا كبيرا واحدا على الأقل.

كاسبرسكي تحذّر من "نسخة تجسس"من تطبيق "واتس آب" تهدد أجهزة أندرويد

بهذا الصدد، شارك خبراء التكنولوجيا خدعة بسيطة تساعد في إنشاء رمز مرور محكم يتضمن إضافة الرموز التعبيرية، حيث يجب على المتسللين المرور عبر حوالي 3700 متغيرا لكشفه.

ويوجد أكثر من 3600 رمز تعبيري موحد في Unicode، ويعادل استخدام ما يصل إلى خمسة رموز تعبيرية كلمة مرور عادية مكونة من تسعة أحرف، كما أن سبعة رموز تعبيرية تعادل كلمة مرور قوية مكونة من 13 حرفا "عاديا".

وإلى جانب إنشاء كلمة مرور غير قابلة للاختراق تقريبا، قد يجد الأشخاص أنه من الأسهل تذكر الرموز الغريبة بدلا من "خليط من الحروف والأرقام لا معنى له".

ويأتي هذا الاقتراح من ستان كامينسكي، من شركة الأمن السيبراني "كاسبيرسكي"، الذي شارك "الاختراق" في منشور.

وأشار كامينسكي إلى أن إنشاء عبارة باستخدام الرموز التعبيرية هي أفضل طريقة لاستخدامها في كلمات المرور.

على سبيل المثال، يمكنك إنشاء عناوين الكتب والأفلام، مثل "أليس في بلاد العجائب"، باستخدام فتاة وأرنب وحفرة وقبعة علوية.

ومع ذلك، حذر كامينسكي من أن استخدام الرموز التعبيرية في رمز المرور يتضمن جانبا سلبيا، حيث يمكن للصور الصغيرة أن تبطئ عملية تسجيل الدخول لأن إدخالها أكثر صعوبة من إدخال الحروف والأرقام والرموز.

وأضاف: "على الهواتف الذكية، يعد إدخال الرموز التعبيرية أمرا بسيطا في حد ذاته. ومع ذلك، على أجهزة الكمبيوتر المكتبية، يمكن أن يكون الأمر أكثر إزعاجا بعض الشيء".

وهناك مشكلة أخرى وهي أن الأشخاص لديهم رموز تعبيرية مفضلة يستخدمونها على وسائل التواصل الاجتماعي، ومن المرجح أن يحاول الهاكر الذي يتابع كل تحركاتك استخدامها لكسر التعليمات البرمجية الخاصة بك.

المصدر: ديلي ميل

التعليقات